-

قیمت: 5٬000 تومان - دسته بندی فایل: آموزش نرم افزار

قیمت: 5٬000 تومان - دسته بندی فایل: آموزش نرم افزارURL شمشير نفوذگران وب

كاراكترهايي مانند * ، ; ، | و ` در برنامه هاي كاربردي و اسكريپت ها معني مخصوصي دارند

-

قیمت: 7٬000 تومان - دسته بندی فایل: آموزش نرم افزار

قیمت: 7٬000 تومان - دسته بندی فایل: آموزش نرم افزارمقاله روشهاي نفوذگري در وب

هدف اصلي اين مقاله شناساندن روشهاي نفوذگري در برنامه كاربردي تحت وب مي باشد كه مي تواند براي خوانندگان قابل لمس، قابل توسعه و همچنين به صورت عملي، انجام پذير باشد.

-

قیمت: 12٬000 تومان - دسته بندی فایل: آموزش نرم افزار

قیمت: 12٬000 تومان - دسته بندی فایل: آموزش نرم افزارSpoofing Method of Hacking

Spoofing یک روش معتبر است که توسط خیلی از سایت های بـزرگ امـروزی بـرای ر سـیدن بـه مقاصـد خودشـان اسـتفاده میشود. سایت های بزرگ امروزی اکثرا به یکی از روش های زیر محافظت می شوند:

-

قیمت: 4٬000 تومان - دسته بندی فایل: آموزش نرم افزار

قیمت: 4٬000 تومان - دسته بندی فایل: آموزش نرم افزارمقاله انواع Scanner های امنیتی

r Flatbed :این نوع اسکنر های فراگير اغلب اسکنر های روميزی خوانده ميشوند.

-

قیمت: 12٬000 تومان - دسته بندی فایل: آموزش نرم افزار

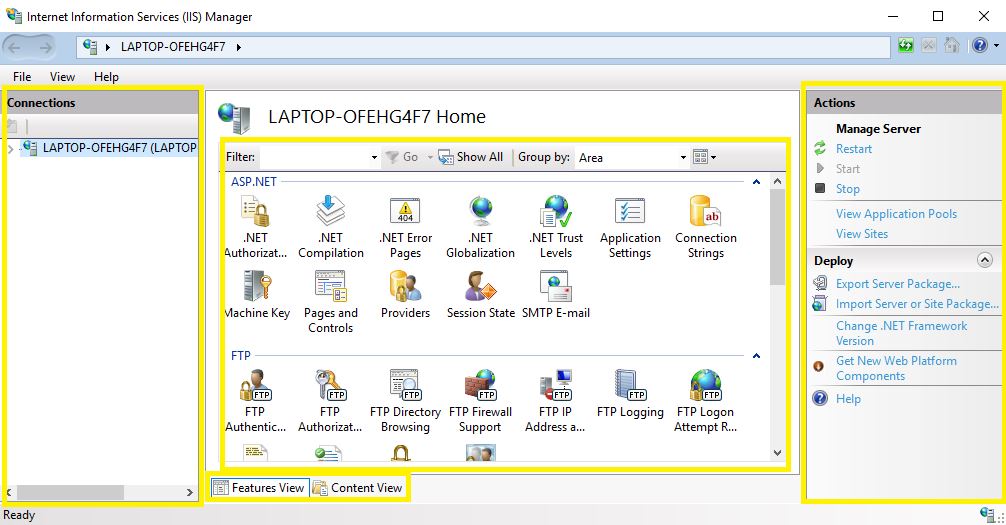

قیمت: 12٬000 تومان - دسته بندی فایل: آموزش نرم افزارMicrosofte Internet Information Server

IIS يكي از پر استفاده ترين محيط هاي كاري براي بسياري از سرورهاي وب در چند سال اخير بوده است. به همين دليل هميشه يك هدف عالي براي نفوذگران وب مي باشد .

-

قیمت: 12٬000 تومان - دسته بندی فایل: آموزش نرم افزار

قیمت: 12٬000 تومان - دسته بندی فایل: آموزش نرم افزارMicrosofte Internet Information Server

IIS يكي از پر استفاده ترين محيط هاي كاري براي بسياري از سرورهاي وب در چند سال اخير بوده است. به همين دليل هميشه يك هدف عالي براي نفوذگران وب مي باشد .

-

قیمت: 10٬000 تومان - دسته بندی فایل: آموزش نرم افزار

قیمت: 10٬000 تومان - دسته بندی فایل: آموزش نرم افزارمقاله زیر ساختارهای امنیتی مدرن برای مبادلات در شبکه اینترنت

استفاده از رایانه امروزه جزو کارهای روزمره بسیاری از افراد قرار گرفته و در کشورهای پیشرفته، سیستمهای رایانهای جزو لاینفک زندگی افراد جامعه میباشند.

-

قیمت: 7٬000 تومان - دسته بندی فایل: آموزش نرم افزار

قیمت: 7٬000 تومان - دسته بندی فایل: آموزش نرم افزارمقاله پویش به روش IDLE

پویش پورتها یا پویش درگاهها (Port Scanning) یکی از محبوبترین روشهایی میباشد که نفوذگران برای تشخیص سرویسهای راهاندازی شده در یک میزبان هدف (host target) استفاده میکنند.

-

قیمت: 10٬000 تومان - دسته بندی فایل: آموزش نرم افزار

قیمت: 10٬000 تومان - دسته بندی فایل: آموزش نرم افزارمقاله مباحثی پیرامون هانی پات ها

هانی پات ها یک تکنولوژی تقریبا جدید و شدیدا پویا هستند. همین ماهیت پویا باعث می شود که به راحتی نتوان آنها را تعریف کرد.

-

قیمت: 60٬000 تومان - دسته بندی فایل: آموزش نرم افزار

قیمت: 60٬000 تومان - دسته بندی فایل: آموزش نرم افزارCisco Security Hand Book By C0llect0r

برای تھیه این بخش از از منابع دو شرکت معتبر Microsoft و IBM استفاده شده است در مواردی ھم برای دقیق بودن مطلب با مراجعه به RFC ھای ھر موضوع تعاریف دقیق ھر کدام را برای خوانندگان محترم استخراج نمودیم تا از نقطه نظر علمی مشکلی نداشته باشند با تشکر از دوست عزیزم که در تھیه این بخش کمک ھای فراوانی کردند

-

قیمت: 10٬000 تومان - دسته بندی فایل: آموزش نرم افزار

قیمت: 10٬000 تومان - دسته بندی فایل: آموزش نرم افزارجزوه چگونه یک هکر شوید

اگر در اینترنت معنای واقعی کلمهٔ «هکر» را جستوجو کنید، متوجه خواهید شد که معادل فارسی این کلمه به معنی «دانش فنی و مهارت لازم برای حل مشکلات غیرممکن» است

-

قیمت: 5٬000 تومان - دسته بندی فایل: آموزش نرم افزار

قیمت: 5٬000 تومان - دسته بندی فایل: آموزش نرم افزارمقاله مباحثی پیرامون درھای پشتی

در گذشته ای نه چندان دور ھکر ھا backdoor ھا را برروی سیستم ھا شناسایی کرده و به آن نفوذ می کردند ولی ھم اکنون دیگر بیشتر این درھای پشتی را به روی سیستمھای ھدف Upload کرده ور از طریق را ه مربوطه وارد سیستم ھا می شوند

-

قیمت: 10٬000 تومان - دسته بندی فایل: آموزش نرم افزار

قیمت: 10٬000 تومان - دسته بندی فایل: آموزش نرم افزارحمله به آسيب پذيري IIS

كمتر از يك هفته پس از انتشار كد سوء استفاده از يك آسيب پذيري بسيار مهم در سرويس FTP در IIS، مهاجمان اكنون با استفاده از اين نقص امنيتي در حال آغاز يك حمله هستند.

-

قیمت: 30٬000 تومان - دسته بندی فایل: آموزش نرم افزار

قیمت: 30٬000 تومان - دسته بندی فایل: آموزش نرم افزارشناسایی و ارزیابی ریسک کارگاه نجاری افرا به روش FMEA

شناسایی و ارزیابی ریسک کارگاه نجاری افرا به روش FMEA

-

قیمت: 30٬000 تومان - دسته بندی فایل: آموزش نرم افزار

قیمت: 30٬000 تومان - دسته بندی فایل: آموزش نرم افزارشناسایی و ارزیابی ریسک کارگاه نجاری افرا به روش FMEA

شناسایی و ارزیابی ریسک کارگاه نجاری افرا به روش FMEA